Dedicado Servers Alimentado por 3rd Processadores Intel Xeon de geração

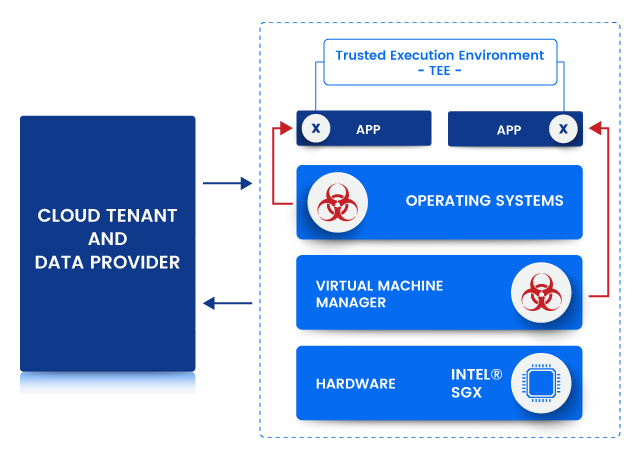

O SGX fornece uma camada crítica de proteção de dados, desempenhando um papel importante na habilitação da computação confidencial. A tecnologia foi significativamente aprimorada com o lançamento do 3rd Geração Intel® Xeon® Processadores escaláveis (codinome Ice Lake), que em breve estará disponível com phoenixNAPé dedicado server soluções.

Como Intel Next Wave Cloud Provedor de serviço, phoenixNAP será um dos primeiros data center fornecedores para oferecer acesso aos processadores de última geração em escala global. Além das melhorias na velocidade do clock e contagem de núcleos, os últimos 3rd Os processadores escaláveis da geração Intel Xeon também incluem capacidade Intel SGX atualizada, fornecendo uma base para a computação confidencial.

Soluções de computação confidenciais

Aproveitando os processadores Intel de última geração, phoenixNAPé dedicado servers fornecerão o mais alto nível de desempenho e segurança. As organizações que buscam habilitar a computação confidencial serão capazes de aproveitá-los usando vários modelos de implantação - tradicional dedicado servers, Bare Metal Cloud e Data Security Cloud.